プライベート ブラウジングに関する前回のブログでは、Chrome のシークレット モードや Firefox のプライベート ウィンドウなど、最新の Web ブラウザーのプライベート ブラウジング モード機能の使用例、リスク、指標のいくつかについて説明しました。これらの機能と同様に、アンチ検出ブラウザを使用すると、ユーザーは追跡やプロファイリングされることなくインターネットを閲覧できます。しかし、アンチ検出ブラウザは、ユーザーアクティビティの痕跡を消去するだけでなく、識別属性を変更することでさらに一歩進んでおり、悪用される可能性がさらに高まっています。この記事では、最も人気のあるアンチ検出ブラウザの概要、詐欺師がそれらを悪用する方法、そして正当なユーザーをブロックすることなくアンチ検出ブラウザの悪用を識別するために Transmit Security が使用するいくつかの主要な検出方法について説明します。

アンチ検出ブラウザの種類と機能

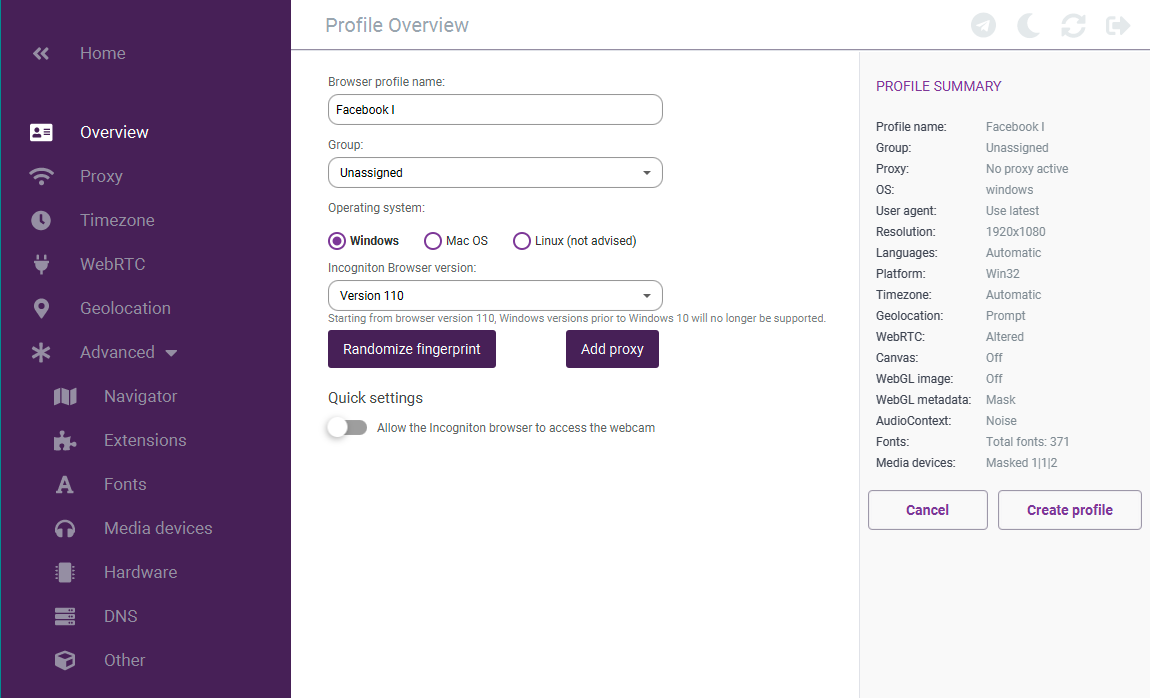

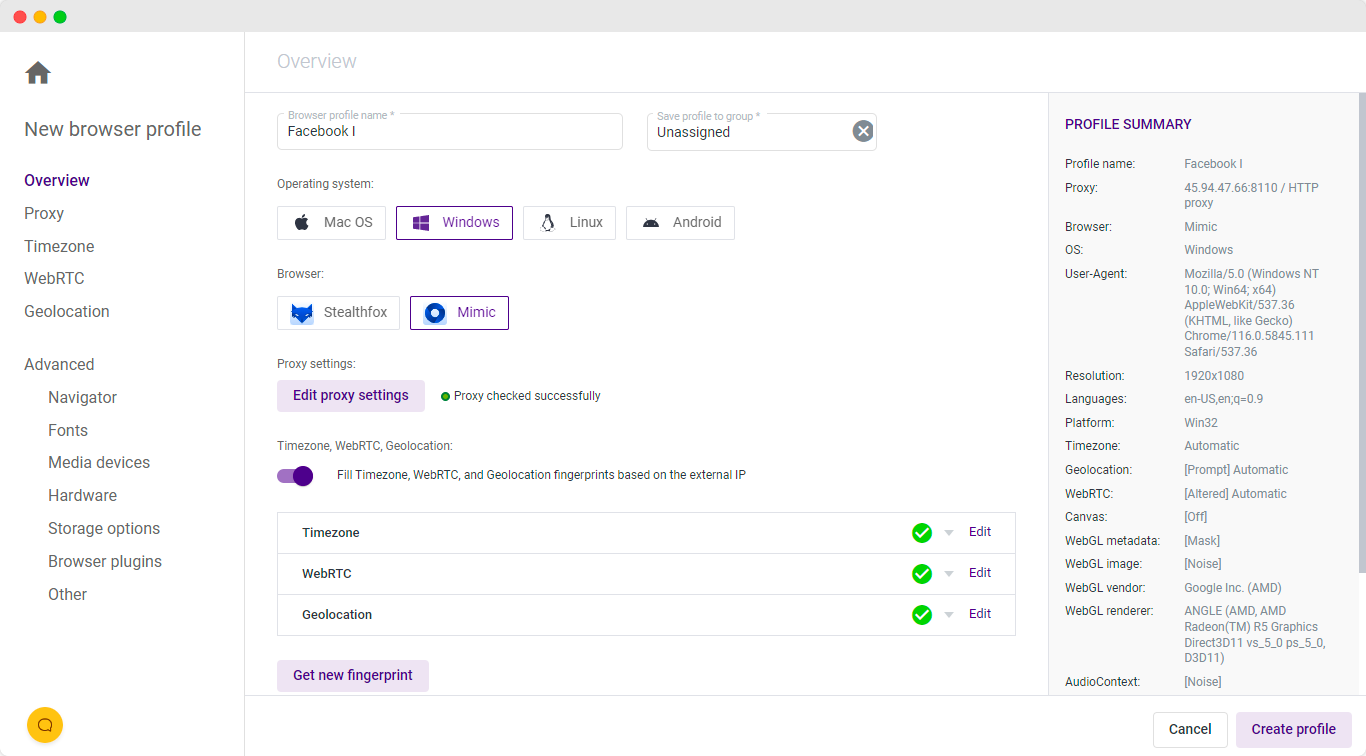

Incogniton、Che Browser、GhostBrowse、Indigo などの主要なアンチ検出ブラウザの重要性が増すにつれ、正当なユーザーと不正なユーザーの両方によってこれらのブラウザが使用される理由と機能について企業が理解することが重要になります。現在使用されている主なアンチ検出ブラウザには以下のものがあります。

- シークレット: このアンチ検出ブラウザは、固有のデジタル指紋を持つ複数のアカウントを管理するために使用されます。自動操作や Cookie 管理などの機能を提供します。

- Che Browser : ブラウザとハードウェアのフィンガープリントを変更する機能により、Che Browser は、新しいアカウント詐欺をブロックするように設計されたアカウント禁止をトリガーすることなく、同じデバイス上でさまざまなアカウントを作成することを容易にします。また、ユーザーは、セキュリティ メカニズムによってフラグが立てられないように、アクション間の時間を変更することもできます。

- Ghost Browser : 合理化されたブラウジング エクスペリエンスを実現するように設計された Ghost Browser では、専用のワークスペースを使用して複数のアカウントで Web サイトに同時にログインでき、キャンバス フィンガープリント、フォント フィンガープリント、WebRTC リーク、WebGL トラッキングから保護します。

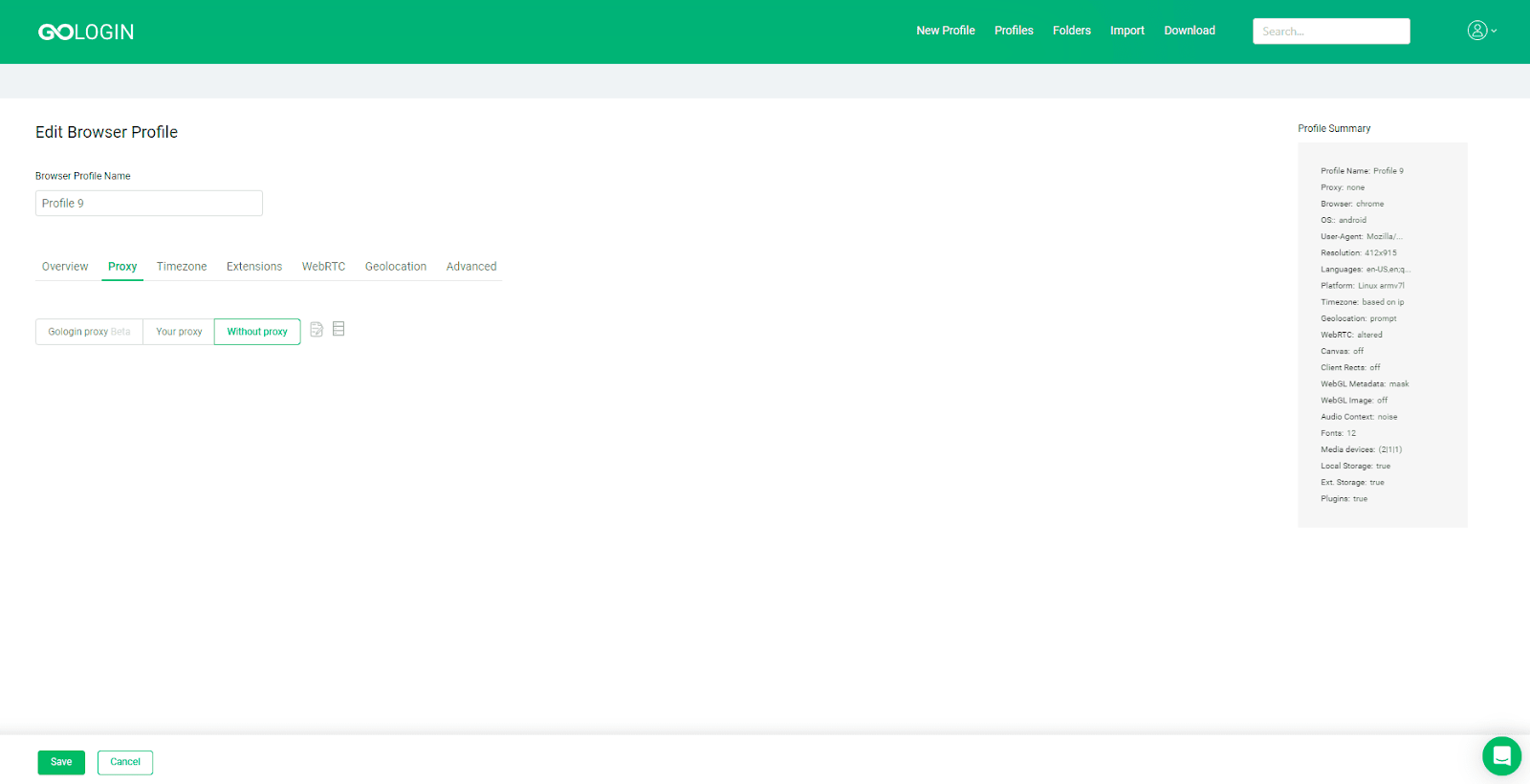

- GoLogin : デジタル指紋を制御するツールである GoLogin は、Web パラメータを偽装して不正防止システムをトリガーしないようにし、IP アドレスを隠すための無料プロキシと共有プロキシ サーバーを提供します。

- Indigo ブラウザ: オンライン アフィリエイトに役立つ Indigo ブラウザには、継続的に適応できるユーザー フィンガープリントの広範なデータベースがあり、ユーザーは無制限の数のコンピューターから作業できます。

アンチ検出ブラウザの使用例とリスク

アンチ検出ブラウザには、ソーシャルメディア管理、アフィリエイトマーケティング、ユーザーデータの保護、生産性の向上などの正当な使用例がありますが、悪用される可能性も大きく、企業を次のようなリスクにさらします。

- デバイスエミュレーション

- 新規アカウント詐欺

- クレデンシャルスタッフィング

- ウェブスクレイピング

- 在庫の買いだめ

そのため、企業がこれらのブラウザの使用を検出し、詐欺による損失を防ぎ、ユーザーを保護することが重要です。

抽象的な指紋を使った検出

アンチ検出ブラウザはデバイスのフィンガープリントやその他の識別子を変更するように設計されていますが、抽象的なフィンガープリント(これらのブラウザが Web サイトと対話するときに残す固有の特性または識別子のセット)を調べることで検出される可能性があります。抽象的なフィンガープリントには、ブラウザのバージョン、オペレーティング システム、画面解像度、インストールされているプラグインなどの詳細が含まれます。これらの各要素は、異なる Web サイトでユーザーを追跡または識別するために使用できる固有の「指紋」の作成に貢献します。私たちの研究チームは、以下のプロセスを使用して、アンチ検出ブラウザからの抽象的な指紋を識別し、理解します。

- ブラウザ検査: 一般的なアンチ検出ブラウザを使用し、Web サイトに送信される情報を観察することで、これらのブラウザがマスクまたは変更するように設計されている指紋の種類に関する洞察を得ることができます。

- リバース エンジニアリング: ブラウザ ソフトウェアを分解して内部の仕組みを理解します。ソースコードと機能を調べることで、ブラウザのフィンガープリントを操作したり隠したりするために使用される手法を特定できます。

- 動作分析: さまざまな条件と構成でこれらのブラウザの動作を分析すると、ブラウザが生成するフィンガープリントのパターンや異常が明らかになることがあります。

ブラウザ研究を活用して検出を改善する

Transmit Security Research Lab は、アンチ検出ブラウザが残すパターンと異常に関する研究を応用し、異常検出や高度なフィンガープリント分析などの高度な技術を使用して、動作中のこれらのブラウザを識別します。これも:

- 不規則な Web トラフィックの監視: アンチ検出ブラウザは、検出を回避するためにブラウザの特定の特性を変更することがよくあります。これにより、異常なユーザーエージェント文字列や不安定なブラウザ動作が発生する可能性があります。たとえば、ブラウザは報告されたタイプと一致しない動作を示す場合があります。研究チームは、これらの不規則性を監視することで、アンチ検出ブラウザの潜在的な使用を特定できます。

- 異常検出機能を備えたキャンバス フィンガープリンティング: キャンバス フィンガープリントは、各ブラウザーが Web ページ上のグラフィック コンテンツをレンダリングする独自の方法を分析する手法です。アンチ検出ブラウザは、検出を回避するためにキャンバス フィンガープリントを変更する機能を提供することがよくありますが、この変更により、報告されたタイプに対して予想されるものとは異なるグラフィック コンテンツをレンダリングするなど、レンダリング プロセスで異常が発生する可能性があります。

- ブラウザプラグインの列挙: アンチ検出ブラウザには、通常のブラウザの予想されるプラグイン プロファイルから逸脱した、異常なプラグインの組み合わせが含まれている場合があります。たとえば、ブラウザには特定の一般的なプラグインが欠けていたり、報告されたタイプでは一般的でないプラグインが含まれていたりする可能性があります。ブラウザのプラグインを列挙し、それを予想されるプロファイルと比較することで、研究チームはアンチ検出ブラウザの潜在的な使用を検出できます。

これらの異常は、当社のセキュリティ リサーチ ラボにとって、アンチ検出ブラウザの使用に関する重要な指標となり、企業がユーザーが本人でないかどうかをより正確に判断できるようになります。

不正使用と正当な使用を区別する

企業が安全を保つためには、アンチ検出ブラウザを見つけることが重要ですが、企業は、アンチ検出ブラウザのユーザーをすべてブロックするのではなく、これらのブラウザの正当な使用と不正使用を区別し、これらの信号に基づいてリスクの決定をカスタマイズするのに役立つセキュリティ制御の柔軟性を必要とする場合があります。Transmit Security は、複数の検出フレームワークを使用してリスク スコアを計算し、リクエストが疑わしいとフラグ付けされる主な理由を説明し、時間の経過に伴うユーザーの行動のプロファイルを構築することで、この柔軟性を実現します。これにより、企業は、個人のアンチ検出ブラウザの使用に、通常のデータ使用量や通常時間内で一貫して行われるアクティビティなど、他のリスクシグナルや正当な使用パターンが伴っているかどうかを判断できます。リクエストを処理するためのリアルタイムの推奨事項を計算する際に、アンチブラウザ検出の重要性を増減することで、リスクと信頼の決定を各企業の固有の CX とセキュリティのニーズに応じてカスタマイズできます。

動的検出による継続的な保護

継続的な有効性を確保するために、アンチ検出ブラウザベンダーは継続的に機能を適応させており、セキュリティチームにはそれに応じて検出機能を進化させることが求められています。その結果、チームは、新しい検出防止技術に対応するために継続的に更新される動的検出に投資し、変化する戦術に対応するために制御を迅速に適応させる必要があります。Transmit Security は、検出機能を向上させるためにアンチ検出ブラウザを継続的に分析し、その使用をブロックおよび異議申し立てするための柔軟なオプションを提供することで、企業が詐欺行為をブロックしながら信頼できるユーザーの負担を軽減し、チームがセキュリティ メカニズムを迅速に構築および調整するのに役立つローコード ツールを提供します。当社のセキュリティ研究ラボが企業を回避戦術から守る方法についての詳細は、セキュリティ研究者による以前のブログをご覧ください。 MLベースの異常検出、または 営業担当に問い合わせる Transmit Security がビジネスのセキュリティ保護にどのように役立つかについて詳しくご覧ください。