毎年、Gartner IAM では、私たちの注目を集める新しい流行語や概念が聞かれ、次のアナリスト セッションに参加する気になります。今年の議題では、「継続的な認証」、「受動的な行動生体認証」、「目に見えない MFA」、「デバイス プロファイリング」、「アイデンティティ脅威の検出と対応」、「ジャーニータイム オーケストレーション」などの用語が取り上げられていました。ご想像のとおり、これらはすべて相互に関連しており、「アイデンティティファーストのセキュリティ」という包括的な用語(およびイベントのテーマ)に該当します。

確かに、流行語では、顧客アカウントの乗っ取り、不正なアカウント開設、CIAM の複雑さやサイロ化など、直面している問題を解決することはできません。理解して実装する必要があるのは、舞台裏にあるテクノロジーです。それでは、すべてを理解してみましょう。この記事では、これらの用語を定義し、アナリストが最新の CIAM スタックの主要コンポーネントとしてより高度な機能を推奨する理由について説明します。

この投稿では、 ガートナーIAMアナリストによるトップ5の講演 これらの概念を繰り返し取り上げた(私たちのお気に入り)。最後には、アナリストによる一連の推奨事項と重要なポイントが得られ、顧客 ID 戦略を最新化できるようになります。

アイデンティティとセキュリティの融合

Gartner IAM の講演「アイデンティティ脅威の検出と対応で侵害を回避する」で、Gartner シニア アナリストの Henrique Teixeira 氏は、大規模な SolarWinds 侵害が 2020 年の警鐘となり、アイデンティティとアクセス管理 (IAM) に対する私たちの見方が大きく変わるきっかけになったと指摘しました。アイデンティティがサイバーセキュリティにおいて中心的な役割を果たすという明確な指示となりました。

実際のところ、セキュリティ オペレーション センター (SOC) チームは、エンドポイント、アプリケーション、サーバー、ネットワークにわたる幅広い信号に圧倒され、手薄になっています。リスクイベントは認識しているものの、十分な深さがありません。そして最近まで、アイデンティティ チームには脅威検出がアイデンティティ スタックの不可欠な部分として組み込まれていませんでした。2023年まで早送りします。 アイデンティティとアクセス管理は、サイバーセキュリティ分野で2番目に急速に成長している支出です。

ガートナーが「アイデンティティファーストのセキュリティ」をどのように定義しているか

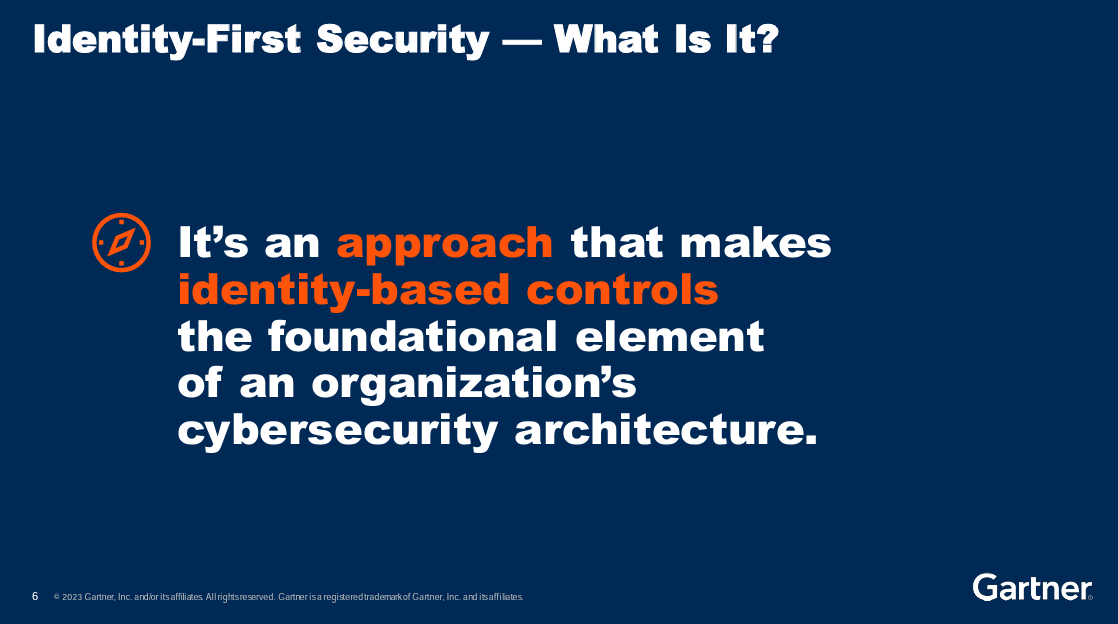

「IAM 再実装の指針となるアイデンティティ ファースト セキュリティ」セッションで、ガートナーの VP アナリストである Mary Ruddy 氏は、アイデンティティ ファースト セキュリティを「アイデンティティ ベースの制御を組織のサイバー セキュリティ アーキテクチャの基盤要素とするアプローチ」と定義しました。ラディ氏は、アイデンティティファーストのセキュリティは「最終目標」であり、ゼロトラスト戦略の最も重要な側面であると述べました。

ラディは アイデンティティファーストのセキュリティの基本原則 – 3つのC :

- 一貫性のある – 例: すべてのユーザー、デバイス、アプリ、ユースケースに MFA を要求する

- コンテキスト認識– たとえば、デバイス プロファイリング、受動的な行動バイオメトリクス、脅威インテリジェンスなどを使用します。

- 連続 – 例えば、常にリスクと信頼を評価します。これを継続的な認証または目に見えないMFAと呼ぶ人もいます。

ここには流行語がいくつもありますので、約束どおり、詳しく説明しますが、まず、なぜこれらが必要なのでしょうか?

MFAだけでは不十分

一貫性があり、コンテキストを認識し、継続する ID ファーストのセキュリティの必要性を推進する 3 つの要因は次のとおりです。

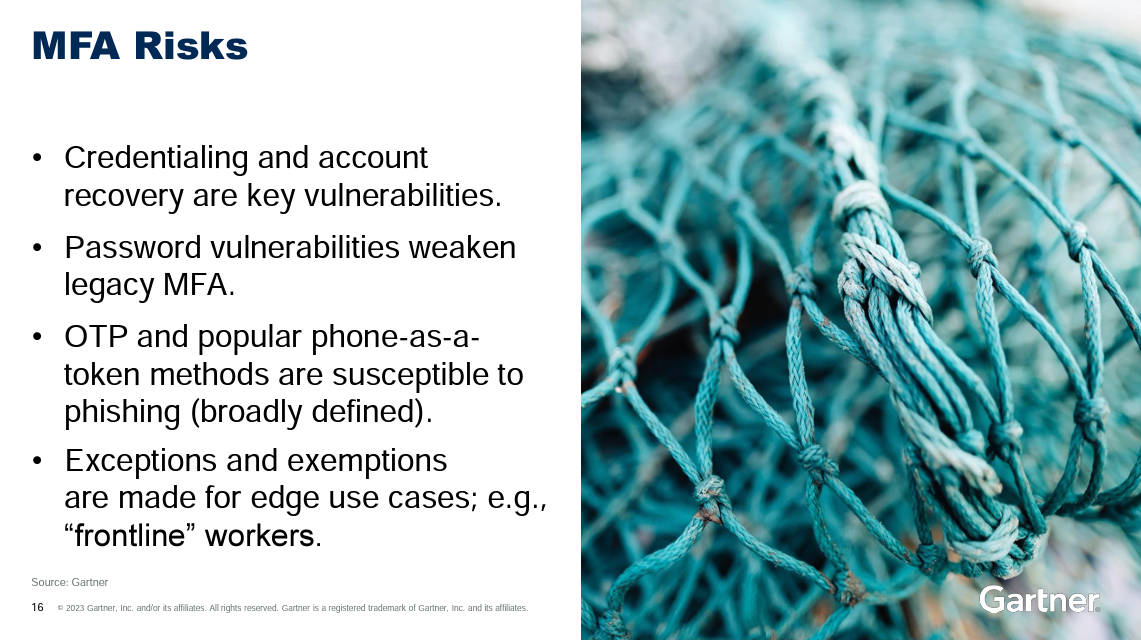

- ある時点 – 従来の認証では、ユーザーのIDを ある時点。

- 可変 LOA – すべての MFA が同じレベルの保証 (LOA) を達成するわけではありません。指紋や顔の生体認証による真のパスワードレス認証は最も強力な保証を提供しますが、マジックリンク、OTP、ソーシャルログイン、知識ベースの質問では LOA は低下します。保証が低下するとリスクは高まります。

- 高度な脅威は MFA を破ります– 多要素認証 (MFA) は単一要素認証よりも強力ですが、脅威アクターはログイン前、ログイン中、ログイン後にアカウントを乗っ取ることが依然として可能であることを証明しています。

「ユーザー認証の現状、2023年:それが何であるか、なぜそれが重要なのか、そしてどのように変化するのか」と題した講演で、ガートナーのシニアディレクターアナリストであるアント・アレン氏は、MFAのリスクについて次のように説明しています。

継続認証とは何ですか?

脆弱な MFA に対するソリューションは、アナリストが現在継続的認証と呼んでいるものです。これは、デバイス プロファイリング、受動的な行動バイオメトリクス、応用脅威インテリジェンス、レピュテーション サービスなどを含む包括的な用語です。ベンダーやアナリストによっては、同じ概念を説明する他の用語が使用される場合があります。これをパッシブ認証または目に見えない MFA と呼ぶ人もいます。Transmit Security では、これを検出および対応サービスの一部として継続的なリスクと信頼性の評価と呼んでいます。いずれにせよ、中間者攻撃やセッションハイジャックなどの今日の巧妙な脅威を防ぐには、この高度なセキュリティが必要です。

ログイン自体を超えてユーザーが何をしているかを常に評価するには、継続的な認証が必要であるという考えです。たとえば、この顧客が新しいデバイスからこの時間帯や場所でこれらのサービスにアクセスしたり資金を送金したりするのは普通のことでしょうか?リスクをリアルタイムで評価するには、まず信頼できる顧客の完全なプロファイルを構築する必要があります。顧客の典型的な行動がわかったら、それをベンチマークとして使用し、セッション全体にわたってジャーニータイムシグナルと比較することができます。

ユーザー認証に関する同じ講演で、Ant Allen 氏は次のように説明しました。「ユーザー認証は単なるゲートキーパーではありません。ユーザージャーニーを通じて認識とリスクのシグナルを継続的に評価します。」アレン氏はさらに、「ユーザー認証は、組織にすでに知られている人物による身元主張の信憑性を保証する、所要時間のプロセスです」と述べています。

デバイスプロファイリングはどのような役割を果たしますか?

「アカウント乗っ取り攻撃の阻止」と題した講演で、ガートナーの副社長アナリストであるアキフ・カーン氏は、デバイスプロファイリングを、エンドユーザーによるアクションを必要としない受動的な認証の一形態であると説明しました。代わりに、不正検出ソリューションは、エンドポイントについて確認できる情報や既知の情報をすべて調べることで、デバイスが信頼できるか、危険か、疑わしいかを評価できます。

カーン氏はさらに詳しく説明するためにこのスライドを提示しました。

上記の最後の項目に関して言えば、ほとんどの場合、プライバシー対策によりデバイス プロファイリングの有効性が低下しているというのは事実です。この障害を克服するために、Transmit Security は、より高度なプライバシー時代のデバイス フィンガープリンティングを開発しました。詳細については、当社のサービス概要をお読みください。

受動行動バイオメトリクスとは何ですか?

用語が示すように、受動的な行動バイオメトリクスは、ユーザーに何度も本人証明を求めることなく、アクティブなセッション全体を通じてユーザーの行動を観察します。ユーザーの行動を受動的に評価することで、顧客エクスペリエンスとセキュリティ体制が同時に向上します。

信号を収集することで、ソリューションはユーザーの行動が信頼できるユーザー プロファイルと一致しているかどうかを評価できます。標準から外れたシグナルはすべて、総合的なリスク分析の一環として評価されます。たとえば、IP、Wi-Fi、GPS 信号を組み合わせて、なりすましの試みを検出し、防止するなど、幅広い位置情報インテリジェンスを調べることができます。

同様に、イベント インテリジェンスは、ジャーニータイム アクティビティを脅威インテリジェンスや一般的なユーザー行動と比較するために使用されます。スクロール、入力、クリックは人間のように行われているのでしょうか、それともボットのように行われているのでしょうか?受動的な行動バイオメトリクスがその答えを提供します。

オーケストレーションがすべてをまとめる

リスク管理に関しては、CIAM スタックに多くのソリューションが用意されています。

- 本人確認

- 認証

- 承認

- 詐欺防止

- ボット検出

多くのベンダーからソリューションが提供されている場合、ベンダーによって提供されるシグナルやリスク スコアが異なります。このシナリオでは、データ サイロ、複雑な統合、セキュリティ ギャップ、一貫性のないユーザー エクスペリエンスに悩まされることになります。これらの問題を解決するには、すべてのソリューションとシグナルを組み合わせて、ユーザー ジャーニーで何が起こっているかに基づいて正確な決定を下す方法が必要です。

「ジャーニータイム IAM オーケストレーションを使用して UX を向上させる」というセッションで、VP アナリストの Akif Khan 氏は、「オーケストレーション ソリューションはベンダー統合を管理し、統合された制御レイヤーを提供します」と述べています。言い換えれば、オーケストレーションはすべての要素を統合し、ポリシー エンジンを使用して全体的なリスク評価を行い、ユーザー ジャーニーのどの時点でも正確な応答をトリガーします。適切なオーケストレーション ソリューションを使用すれば、カスタマイズされた動的なリスクベースの ID ジャーニーを実現できます。

セキュリティの伝達 = セキュリティ第一のアイデンティティ

そうです、強調するために単語を反転しました。Gartner IAM の弊社ブースにお越しになった方は、壁に大きく掲げられた「Security-First Identity」をご覧になったかもしれません。ほとんどの CIAM ベンダーとは異なり、当社は創業当初からサイバーセキュリティ企業として活動してきました。オーケストレーションと真のパスワードレス認証で最もよく知られている当社は、顧客 ID およびアクセス管理 (CIAM) を提供する最先端のセキュリティ プラットフォームを開発しました。

送信 Security Platform は、オンボーディングからトランザクションまで、アイデンティティ ライフサイクル全体にわたってセキュリティを強化し、CX を最適化するように独自に設計されています。継続的な監視と分析により、リスクが軽減され、信頼性が即座に高まります。分析レイヤー、UX、ID、不正防止サービスを調整することで、プラットフォームはコンテキストに応じた意思決定を行い、ユーザーフローを適応させて、適切なタイミングで適切なアクションをトリガーします。

検出および対応サービスは、受動的な行動バイオメトリクス、プライバシー時代のデバイス フィンガープリンティング、脅威インテリジェンスを組み合わせて、数百の信号を継続的に評価し、データを相関させて、信頼、許可、チャレンジ、または拒否の推奨アクションを返します。機械学習とオーケストレーションにより、高い精度が保証され、誤検知と誤検出が 90% 削減されます。

私たちのおすすめ:

Gartner IAM 2023 で必見のアナリスト講演 5 選

最後に、見たいリストです。これらのセッションのほとんどは上記にリストされ、引用されています。ただし、最初に免責事項を述べておきます。私はすべてのセッションを見ることはできなかったのですが、Transmit Security の専門分野である顧客 ID およびアクセス管理 (CIAM) を何よりも優先しました。

「参加者」バッジとログインを持っている人なら誰でも、 Gartner IAM Navigator アプリにログインして、音声で録音されたこれらのセッションを再生したり、スライド デッキを表示したりできます。

- ガートナーのバイスプレジデントアナリスト、アキフ・カーン氏による「アカウント乗っ取り攻撃の阻止」

- 「技術的洞察:受動的な行動バイオメトリクスによる顧客IDの確証の向上」ガートナー社シニアディレクターアナリスト、ポール・ラビノビッチ氏

- VPアナリストのメアリー・ラディによる「2023年の顧客IAMの現状」

- 「ジャーニータイムIAMオーケストレーションを使用してより良いUXを提供する」VPアナリストAkif Khan氏

- 「アイデンティティ脅威の検出と対応で侵害を回避する」ガートナー シニア ディレクター アナリスト Henrique Teixeira 著

アナリストが推奨するこれらの手法を、実装が簡単で価値実現までの時間を短縮するソリューションで実装する方法をご確認ください。

GARTNER は、米国および国際的に Gartner, Inc. および/またはその関連会社の登録商標およびサービス マークであり、ここでは許可を得て使用されています。無断転載を禁じます。