今日のサイバー攻撃や詐欺行為は数多く発生しており、リスク管理チームや詐欺対策チームによって検出される脅威は氷山の一角に過ぎないことがよくあります。リスク管理チームや詐欺対策チームのほとんどは、デバイス エミュレーター、プロキシ、その他のクローキング ツールが広く使用されているため、攻撃者を見つけるのがこれまで以上に困難になっている攻撃者が利用できる攻撃ベクトルの範囲をまだ把握していません。これを念頭に置いて、既知の攻撃手口を模倣できる攻撃シミュレーターを構築しました。シミュレーターは現在利用可能で、さまざまな攻撃シナリオの影響を試して調査したい人は誰でもオンデマンドでプレビューできます。

Transmit Security 管理ポータル内で、ユーザーは攻撃シミュレーターにアクセスして、新たな脅威が自分たちにどのような影響を与える可能性があるか、またそれらの攻撃を調査するための最善のアプローチを理解することができます。

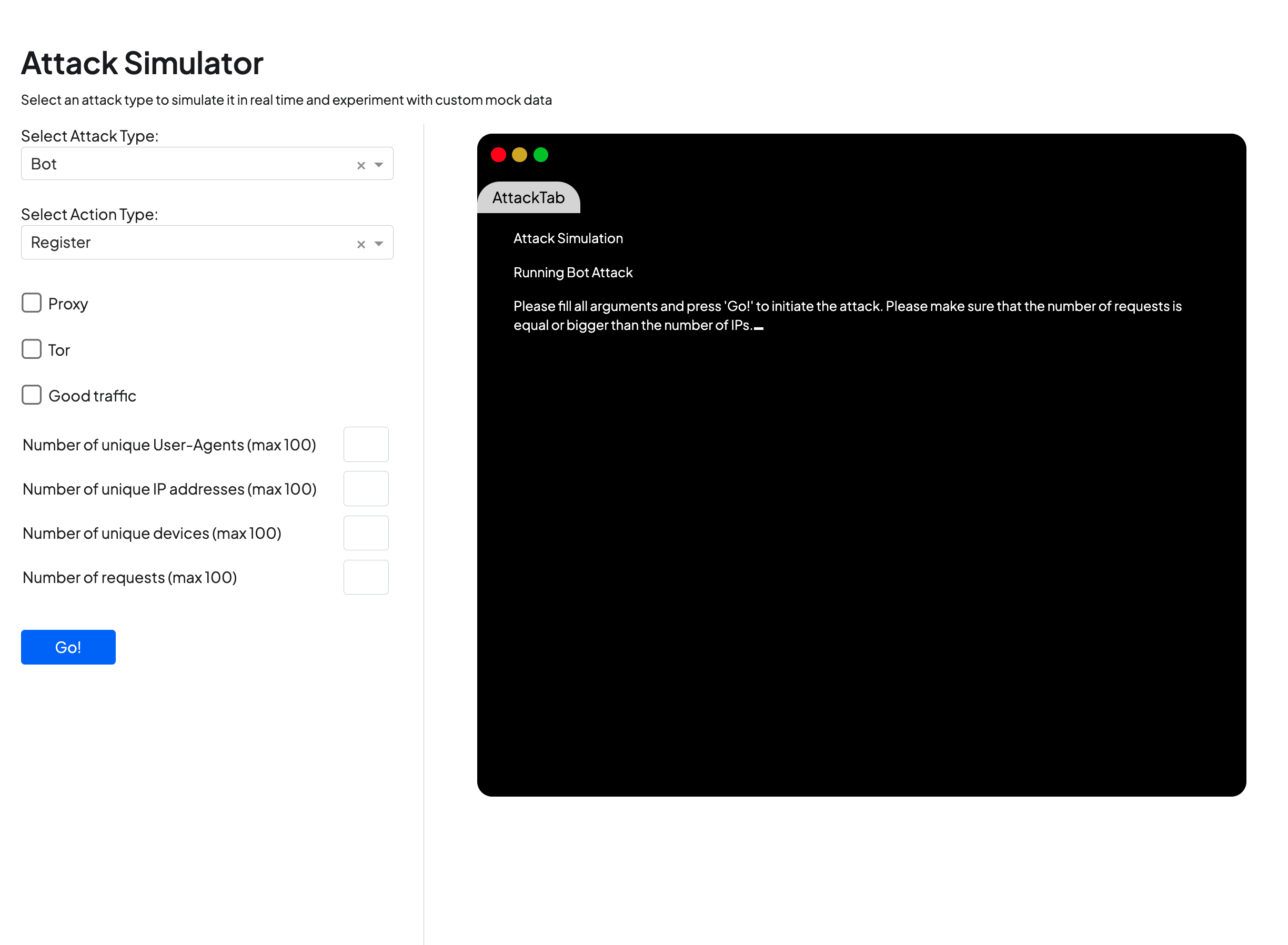

新しい UI ツールの「シミュレート」タブを使用すると、ユーザーはさまざまな攻撃タイプから選択し、次のようなさまざまな値を選択して入力することで、カスタム シミュレーションを作成できます。

- ボット、エミュレーター、偽装デバイス、仮想マシンからの攻撃

- ログイン、登録、取引など、ユーザージャーニーのさまざまな瞬間からのリクエスト

- リクエストの数と、固有のデバイス、IP アドレス、ユーザー エージェントの数などのその他のパラメータ。

ユーザーはこれらの設定を試して、下の画面に示すように、さまざまなシミュレートされた攻撃を作成できます。

プロキシ、Tor ネットワーク、および正当なトラフィックからのトラフィックをチェックする機能により、ユーザーは特定の攻撃の特性だけでなく、それらの特性が既知の正常なトラフィックとどのように異なるかを確認することもできます。

シミュレーションのパラメータが選択されると、シミュレートされたトラフィックが推奨事項ビューのユーザー テナントに送られ、ユーザーは攻撃を調査し、検出および対応サービス内で攻撃がどのように捕捉されるかを確認できます。このサービスは、幅広いテレメトリと複数の検出方法を分析して、ユーザー ジャーニー全体にわたって関連するリクエストに対する透明性のあるコンテキストの推奨事項として結果をリアルタイムで提供します。個々のリクエストの処理方法だけでなく、その推奨事項につながった特定のリスクと信頼のシグナルも示します。

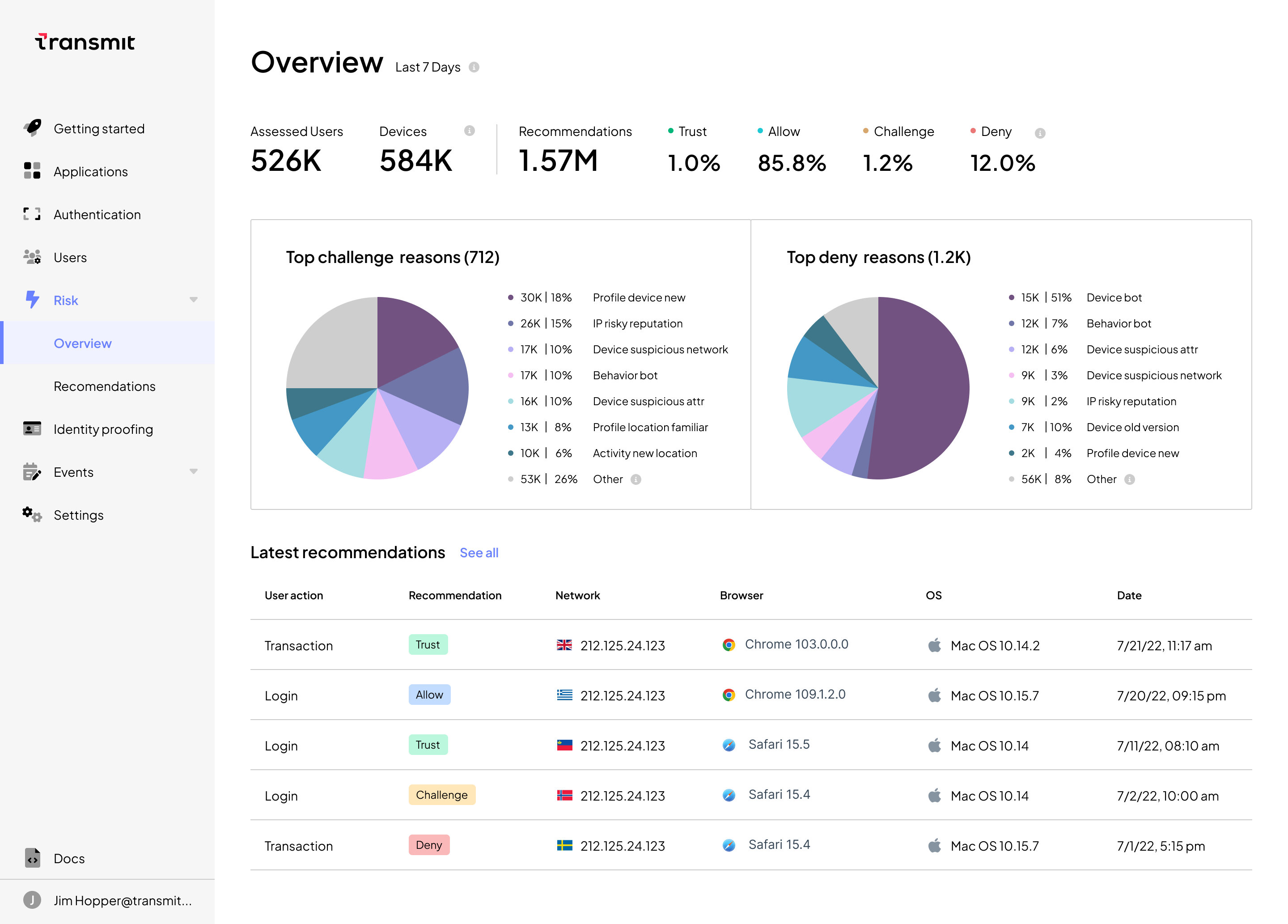

以下に、サービスから利用できる概要ページのスクリーンショットを示します。ハイライト、概要、視覚化、主要統計の内訳を視覚化する機能により、アナリストはボットや危険な IP の急増など、疑わしいトラフィックの兆候となる可能性のある新しい傾向を迅速に把握できます。

UI 内で、アナリストは次の方法でシミュレートされたデータを調査できます。

- 推奨を拒否する一般的な理由など、全体的な傾向を視覚化する

- 最近のリクエストのリストと、それらのリクエストを処理するための検出と対応の推奨事項を表示する

- プロキシ、エミュレータ、既知の不正なIPの使用など、決定に至った主な要因を理解するために、具体的な推奨事項を掘り下げます。

- 攻撃パターンをより深く理解するために、登録やログインなどのユーザージャーニーの特定の瞬間や、特定の推奨タイプをフィルタリングする

- CSVにエクスポートしてオフラインで探索したり、これらの指標に基づいてレポートを作成して同僚と共有したりできます。

- さらなる議論については、Transmit Securityの専門家にお問い合わせください。

これにより、攻撃シミュレーターを介してサービスを探索するユーザーは、UI を使用して詐欺師の活動を具体的に把握できるようになります。これは、攻撃がより高度になるにつれてますます困難な作業になります。たとえば、登録ボットの検出に関する最近のブログでは、ほんの一握りのデバイスから発生したボット攻撃がデバイスのなりすましと IP のホスティングを利用して、わずか 10 台のデバイスを使用して 2,000 件の不正な新規アカウントを作成できたというケース スタディが詳しく説明されています。

この種の攻撃を検出することは、複数の検出方法を使用する必要がある複雑な作業であり、私たちは検出と対応を通じてこの課題の解決に取り組んできました。また、攻撃シミュレーター ツールを使用して、さまざまな攻撃 MO とパターンが Transmit Security Platform 上でどのように表示されるかを視覚化することで、ユーザーは直面している特定の課題を示すデータを収集し、そのデータを関係者と共有し、当社の専門家に直接連絡してリスク管理のサポートを迅速に受けることができます。

したがって、シミュレーターによって作成された模擬データで実験する場合でも、実際の攻撃を体験する場合でも、Transmit Security 管理ポータルを使用して、セルフサービスで豊富な UI エクスペリエンスを実現し、チームに次のことを教育、トレーニング、および有効化することができます。

- 新たな脅威がアプリケーションやサービスにどのような影響を与えるか

- さまざまな攻撃タイプ(ボット、偽装デバイス、VM、エミュレータ)の影響

- さまざまな攻撃を調査するためのアプローチを開発して解決する方法

- さまざまな攻撃がユーザー ジャーニーのさまざまな瞬間 (ログイン、登録、トランザクションなど) にさまざまな影響を与える可能性がある。

攻撃シミュレーターは、まもなくすべてのユーザーが公開 Web サイトを通じて利用できるようになりますが、現在はリクエストに応じてプレビュー版もご利用いただけます。ツールの無料プレビューと検出と対応のデモをリクエストするには、今すぐ当社の専門家にお問い合わせください。