詐欺分析者の仕事は簡単なものではありません。不正行為の特定、調査、防止を担当する専門家として、不正行為が発生したらすぐにデータを分析して不正行為を阻止し、不正行為が検知または報告された後に請求を調査できることが重要です。多くの場合、これには不正検出ソフトウェアの使用(複数のソリューションが必要になる場合があります)だけでなく、リスク管理と統計分析も必要になります。その過程で、彼らは通常、セキュリティ チーム、法務、コンプライアンスなどの他の部門と連携します。ただし、不正行為の検出と軽減を管理するルールが複雑すぎたり不透明すぎたりして、効果的に更新したり理解したりできない場合、このようなコラボレーションは複雑になることがよくあります。この問題を解決するために、Transmit Security は、実行可能な推奨事項とその背後にある理由の透明性を提供する、検出および対応サービス用のルール エンジンを設計しました。このブログでは、ルール エンジンがこれらのリスク シグナルを計算する方法、その決定ロジックの可視性を向上させる方法、アナリストやセキュリティ チームがアプリケーション内の不正行為を調査して軽減するのにルール エンジンがどのように役立つかについて詳しく説明します。

意思決定ロジックの複雑さ

正当な行為と不正な行為を区別するには、まずアプリケーションのユーザーに関するデータと、ユーザーがアプリケーションとどのようにやり取りしているかに関するデータを収集する必要があります。例としては次のようなものがあります:

- デバイス: ブラウザ言語、OS 設定、パッチ、キャリア、GPU

- ネットワーク: IP アドレス、ユーザー エージェント、プロキシ、VPN、データ センター

- グローバルインテリジェンス: IP レピュテーション、デバイス レピュテーション、データセンター レピュテーション

- 認証: 合格/不合格/放棄、認証方法、速度

- アカウントの変更: ログイン、取引、パスワードの変更

- アプリのアクティビティ: ページシーケンス、アクションパターン、使用時間

- 行動バイオメトリクス: マウス操作パターン、タッチスクリーン操作パターン、キーストロークのダイナミクス

ただし、ユーザーの位置を特定するといった一見単純なタスクでも複数のデータ ポイントが必要になる場合があり、リスクを正確に評価するには単一のデータ ポイントだけでは不十分です。たとえば、IP アドレスを使用してユーザーの位置を推定することはできますが、詐欺師は IP スプーフィングやプロキシを使用してリクエストの位置情報を隠すことができます。さらに問題なのは、一部の ISP が共有 IP アドレスまたは動的 IP アドレスを使用しているため、特定のユーザーの所在地を識別するのが難しくなることです。

強化されたテレメトリとコンテキスト

ユーザーの位置をより確実に評価するには、この生データに、モバイル デバイスの GPS データ、近くの Wi-Fi アクセス ポイントの強度、プロキシの使用などの他の情報を追加する必要があります。ソリューションによって使用するデータ ポイントの数や組み合わせる方法が異なるため、これらの信号の精度と値はソリューションによって異なります。生のテレメトリよりも価値はありますが、強化されたテレメトリだけでは、ユーザーの既知の行動パターンと比較した場合でも、ユーザーの行動が疑わしいかどうかを判断するのに十分ではありません。ユーザーは新しい場所に移動したり、デバイスを切り替えたり、さまざまな方法で行動を変えたりする可能性があります。これらのシナリオのそれぞれでステップアップを課すと、ユーザー エクスペリエンスが低下します。過度の摩擦を避けるために、シグナルはさまざまな検出方法に特化したツールによってコンテキスト化され、集約される必要があります。たとえば、ボット検出用に 1 つのソリューション、脅威インテリジェンス用に別のソリューション、行動バイオメトリクス用に別のソリューションなどが必要になります。このため、効果的な意思決定に必要なすべての情報の全体像を把握することは困難な作業となります。

ルールのスパゲッティとブラックボックスアルゴリズム

不正行為を検出し、リクエストへの対応方法を決定するために使用できるすべての情報の全体像を把握するには、多くの場合、さまざまなソリューションを統合し、リスク評価を組み合わせる方法をチームが自ら決定する必要があります。こうしたヒューリスティック ルールの作成は、長くて複雑な作業になる可能性があり、詐欺師が検出を回避するための新しい回避策を開発すると、ルールはすぐに時代遅れになる可能性があります。機械学習 (ML) を使用すると、意思決定ロジックを効率的に構築し、行動異常のより複雑なパターンを見つけ、疑わしい行動をより明確に分析することができますが、ML アルゴリズムは多くの場合ブラック ボックスであり、意思決定の背後にある理由についての洞察は提供されません。これにより、詐欺行為が発生してからかなり経ってからでないと誤検知や誤検知を発見することが困難になり、詐欺行為や個人情報の盗難の申し立てに対する調査が妨げられます。さまざまなサイロ化されたツールにまたがるスパゲッティのようなルールや、不透明な ML アルゴリズムを扱う場合でも、結果は同じです。つまり、不正行為を検出して軽減するために使用される意思決定ロジックは、理解して説明するのが困難な場合が多く、変化する脅威に直面して更新するのはさらに困難です。

検出と対応がリスクと信頼を評価する方法

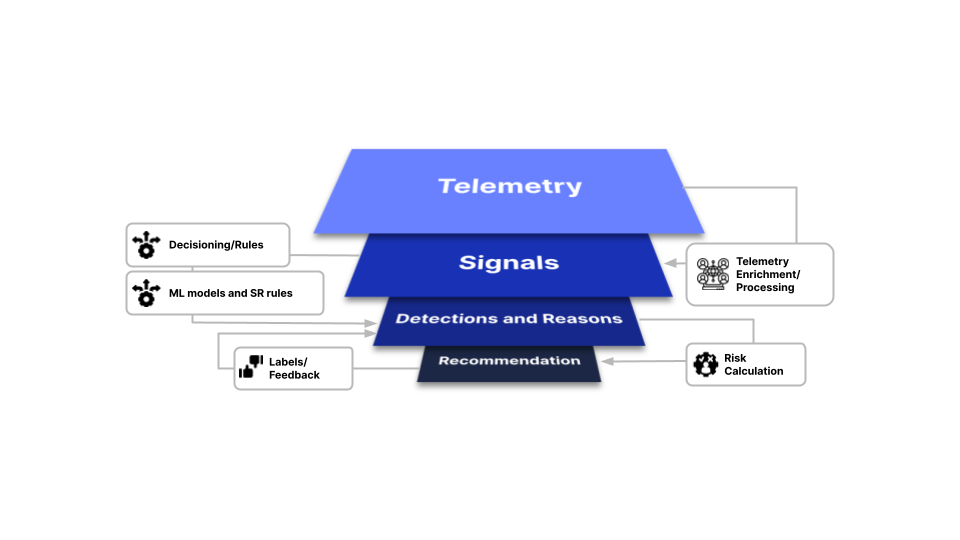

私たちの意思決定ロジック 検出と対応 このサービスは、さまざまなソースからのテレメトリを集約し、多数のリスク信号と複数の検出方法から各リクエストの処理方法に関する推奨事項を抽出するファンネルと考えることができます。

このプロセス全体を通じて:

- IP アドレス、ユーザー エージェント、画面測定値などの生のテレメトリはクライアント側で収集され、未処理のまま Transmit Security Risk Engine に送信され、強化されます。

- 信号、 ネットワーク タイプ、地理位置情報、OS などのさまざまな情報は、弊社の分析とヒューリスティック、およびサードパーティのデータ ソースから作成されます。

- 検出 ボットの動作、Cookie の再利用、IP 速度、その他のリスクと信頼の指標は、ML ベースのリスク エンジンを使用して作成されます。これらの検出結果は、顧客が提供したカスタムルールやラベルと比較され、リクエストの処理方法と それらの決定に影響を与える理由。ブラックボックスはありません!

- 推奨事項 各リクエストを信頼、許可、チャレンジ、または拒否するかを分類したリスク計算の表現として返します。

すべての生データ、シグナル、理由、推奨事項は、当社の UI または API を使用して外部化され、リアルタイムで配信されます。各推奨の主な理由は、以下の方法を使用して決定されます。 モデル説明可能性として知られる機械学習の分野 また、不可能な移動によるリクエストに異議を申し立てたり、信頼できるユーザー デバイスで行われたリクエストを許可したりすることが含まれる場合があります。

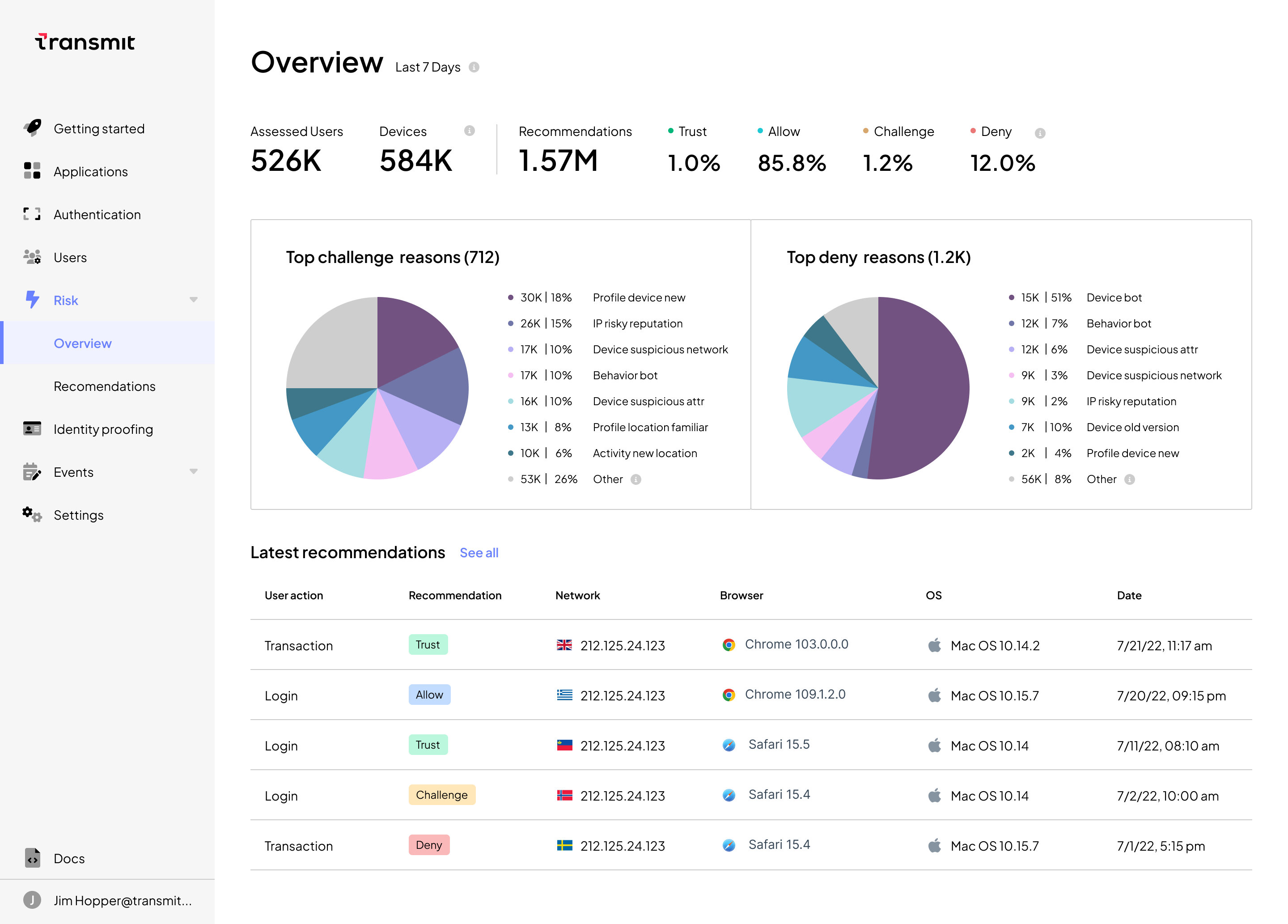

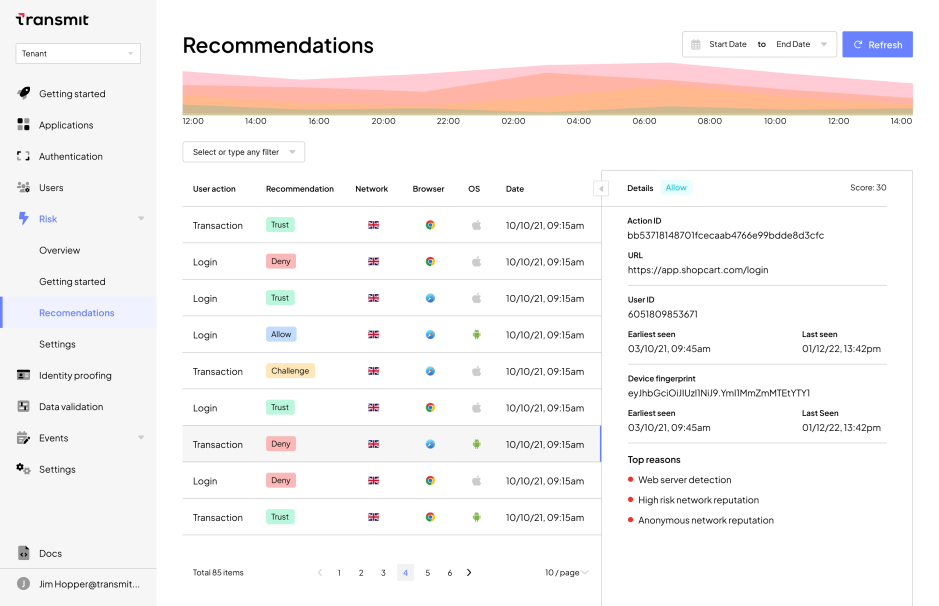

検出および対応 UI 内で、管理者は分析にアクセスして簡単に次の操作を実行できます。

- 各ユーザーのリクエストとそれに伴う推奨事項およびその理由をリアルタイムでリスト表示して、特定の詐欺申し立てを調査します。

- 信頼、許可、チャレンジ、拒否の推奨事項の分布を時間の経過とともに表示し、大規模な攻撃キャンペーンを迅速に特定します。

- 特定の推奨タイプまたはユーザー ジャーニーの特定の瞬間をフィルタリングして、アプリケーション全体の疑わしい動作のパターンを詳細に調べる

- リクエストに異議を唱えたり拒否したりする主な理由の内訳をご覧ください

このコンテキスト化された情報により、企業は意思決定のロジックをより簡単に理解できるようになります。また、当社の ラベル API 推奨事項に関するフィードバックを提供したり、 Identity Decisioning Service を使用すると、コード不要のカスタム ルールを迅速に作成、更新、テストし、安全に展開できます。

ビジネスロジックを理解しカスタマイズするためのツール

複数の検出方法と堅牢なテレメトリの高度なML分析を通じて、 検出および対応サービス 企業が意思決定ロジックを複雑化、不明瞭化する多数の不正検出ツールを統合できるようにします。さらに、Transmit Security は、推奨事項の根拠をより明確に把握できるようにし、新たな脅威に対応するためにルールを迅速に調整および更新する機能を提供することで、不正行為アナリストの作業を簡素化します。検出と対応がビジネスにどのようなメリットをもたらすかについて詳しくは、当社のケーススタディをご覧ください。 大手銀行が詐欺による損失で何百万ドルもの損失をいかにして回避できたか、または専門家に連絡して個別のデモを依頼してください。