デバイスのフィンガープリンティング機能は、あらゆる不正検出サービスにとって重要な機能であると考えるべきです。しかし、詐欺師は検出を回避するための新しい高度な方法を開発し続けているため、最も強力なフィンガープリンティングであっても、信頼できるユーザーを攻撃者と区別し、信頼できるデバイスを侵害したりデバイスのレピュテーション対策を回避したりするために使用される可能性のある詐欺の戦術をブロックするために、追加の検出および対応方法と組み合わせる必要があります。

デバイス フィンガープリントに関する最初の投稿の続編となるこのブログ投稿では、強力なデバイス フィンガープリントを作成する際の主な課題、詐欺師がデバイスのレピュテーション対策を回避する方法、および強力なフィンガープリントを作成し、追加の検出方法でそれを補完するために Transmit Security Platform で使用される検出方法について説明します。

堅牢なデバイスフィンガープリントの作成における課題

デバイス フィンガープリントは、時間の経過とともに変化する可能性のある固有のハードウェアおよびソフトウェア プロパティに基づいており、同様の設定を持つ他のデバイスとの類似点が含まれる可能性があり、正当なユーザーと悪意のあるユーザーの両方によってマスクされる可能性があるため、十分なレベルの精度を確保するには、フィンガープリントを常に更新する必要があります。

デバイス フィンガープリントに関連する課題には次のようなものがあります。

- 指紋を利用したターゲット広告やマーケティング戦略をユーザーがよりコントロールできるように設計されたプライバシー対策の強化

- デバイスの識別に使用されるプロパティを変更する OS、デバイス、ブラウザへの非同期更新

- シークレットブラウザや複数のデバイスを使用したり、アップグレード、盗難、紛失によりデバイスを変更したりする正当なユーザー

- デバイスの検出を回避するために巧妙な詐欺師が使用する、既知のデバイス操作と進化するデバイス操作

特に、詐欺の回避戦術に関しては、高度な攻撃をこれまで以上に容易にする生成 AI 機能など、状況が絶えず変化しており、追加の検出機能なしではこれらの課題を克服することは困難になるだけでなく、不可能になります。

詐欺師は強力なデバイス指紋を回避できるのでしょうか?

強力なデバイス フィンガープリントを活用することで、セキュリティ チームや詐欺対策チームに詐欺師に対する強力なツールが提供されますが、組織犯罪の増加や進化し続ける詐欺の手口により、詐欺師がデバイスのレピュテーション チェックを回避し、強力なフィンガープリントさえも回避できるようになる可能性があります。

強力なデバイス フィンガープリントを回避するために使用される高度な手法には、次のものがあります。

- デバイスの乗っ取り リモートアクセス: デバイス乗っ取りは、ハッカーが通常はリモート デスクトップ接続 (RDC) を悪用して被害者のデバイスにリモート アクセスする攻撃です。攻撃者はユーザーのデバイスをハッキングすることで、被害者のオンライン アカウント (電子メールや銀行口座など) に不正にアクセスし、ATO やその他の悪意のある活動を実行します。

- 高度な詐欺とソーシャルエンジニアリング: 高度なソーシャルエンジニアリング ユーザーを騙して、本物の受取人を装った詐欺師に金銭や資産を送金させる可能性があります。これは、不正行為がユーザーのデバイス上で発生し、デバイスのフィンガープリンティング保護を事実上回避することを意味します。そして 生成AIは音声クローン作成のためのすぐに使えるツールを提供する 信頼できる連絡先とやり取りしているとユーザーを騙すことができるこの脅威は拡大するばかりです。

- デバイスのなりすまし: デバイスのなりすましとは、詐欺師がデバイスやシステム設定のさまざまな側面を操作して、正当なものであると思わせる手法です。このようにして、詐欺師は無限のデバイスを作成し、デバイスの指紋の評判を渡すことができます。合法的なツールとしては OpenBullet 2.0 は、こうした高度な攻撃を自動化し、規模を拡大するためにますます悪用されており、詐欺師にこうした攻撃の検出をさらに困難にする能力を与えています。

- エミュレーター: モバイル エミュレーターは、スマートフォンのハードウェアとソフトウェアの機能を模倣するソフトウェアです。エミュレーターには、モバイル アプリケーションの開発やテスト、さまざまなゲーム コンソールの使用体験の再現など、正当な用途がありますが、サイバー犯罪者はエミュレーターを使用して、正当で信頼できるデバイスを装い、セキュリティ対策を回避するケースが増えています。このようにして、詐欺師は無限のデバイスを作成し、デバイスの指紋の評判を渡すことができます。

- 仮想マシン: 仮想マシン (VM) は、コンピューターのように機能する仮想環境です。デスクトップ上のアプリ ウィンドウでオペレーティング システムを実行できるようになります。VM は、開発目的で異なるオペレーティング システムをシミュレートしたり、クラウド コンピューティングで単一の物理マシン上でいくつかのマシンを実行したりできます。これは、詐欺師が無制限のデバイスを作成し、デバイスの指紋の評判やデバイスの動作と速度の検出手段を通過できるもう 1 つの方法です。

特に 生成 AI やその他のツールにより、初心者の詐欺師でも高度な攻撃を開発できるようになったため、セキュリティおよび詐欺対策チームは、強力なデバイス フィンガープリントだけでなく、複数の検出方法を使用して、これらの高度な攻撃から身を守る準備をする必要があります。

Transmit Security が不正行為検出のための堅牢なデバイス フィンガープリントを作成する方法

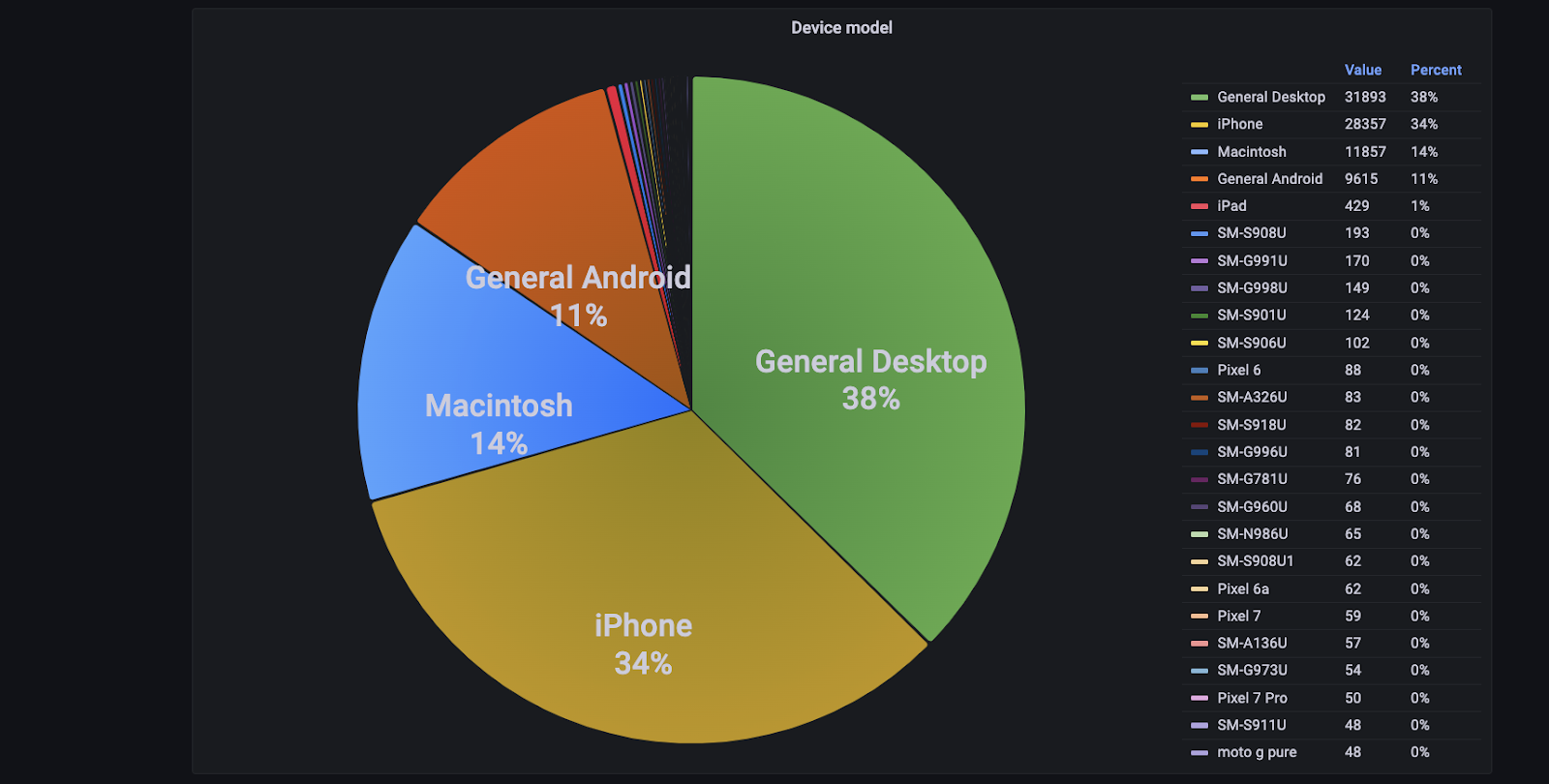

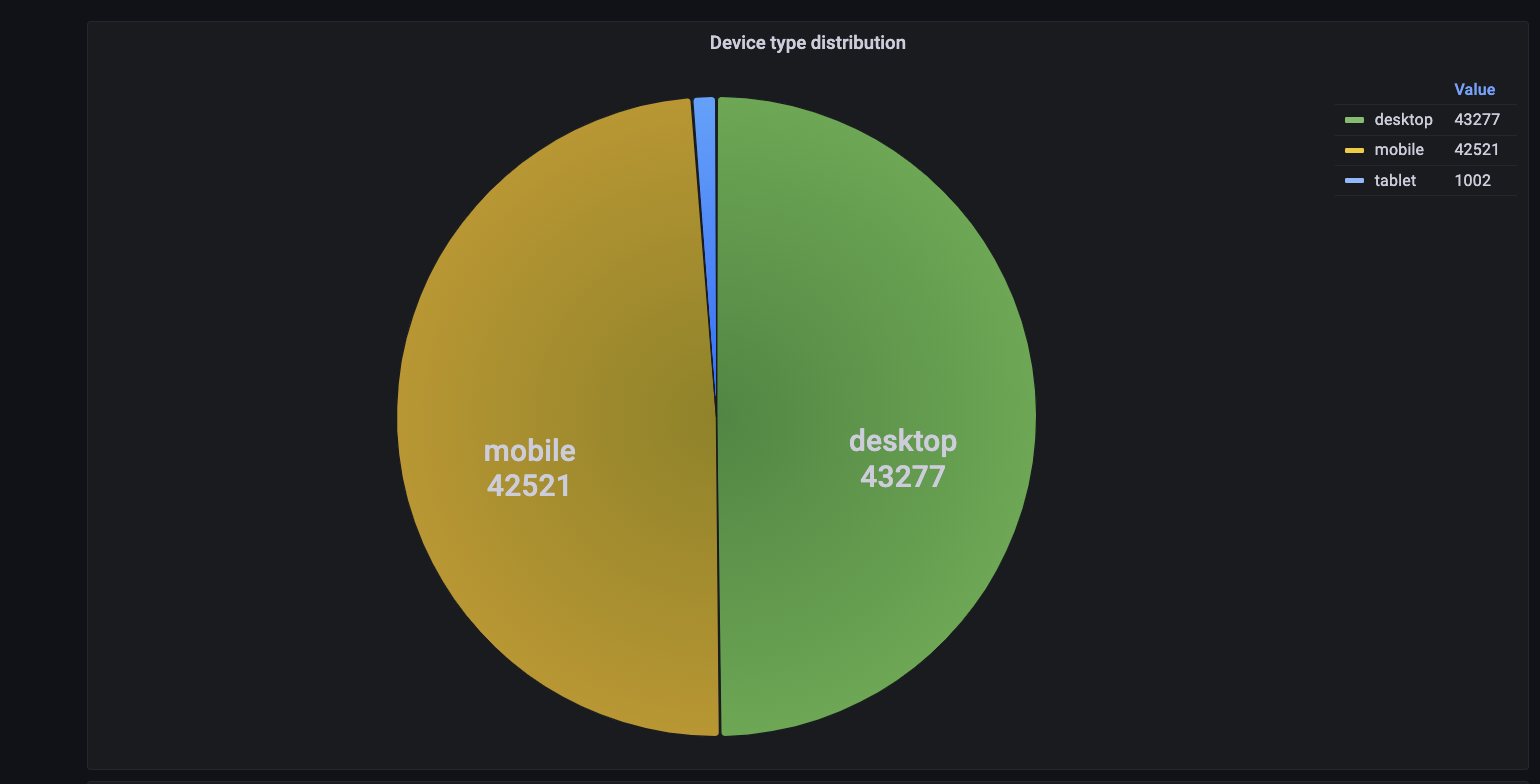

信頼できるデバイスと既知の悪意のあるデバイスに対してより高いレベルの保証を提供するために、Transmit Security の検出および対応サービスは、デバイスのフィンガープリント機能に自動更新を導入し、大規模なデータセットと、以下に示すデバイス モデルや分布、および固有のデバイス プロパティなどの幅広いデバイス テレメトリを活用して、デバイス フィンガープリントの一貫性と一意性のトレードオフのバランスを取ります。

さらに、当社のデバイス フィンガープリンティング機能は、社内のセキュリティ リサーチ ラボの恩恵を受けています。このラボでは、データ サイエンティストがフィンガープリンティングの精度に影響を与える JavaScript エンジンの変更を常に調査し、応用データ サイエンスを使用して真の承認率と真の拒否率を継続的に改善し、生データの異常を検出するために使用できるツールを作成しています。

これらの技術を使用することで、 Transmit Securityは デバイス指紋の真の承認率は 97%、真の拒否率は 99.7% で、競合ソリューションよりも大幅に高いレベルの保証を実現します。

結論

デバイスフィンガープリンティングは不正行為を検出して防止する効果的な方法ですが、万能薬ではありません。最善の戦略は、高度な AI を使用して、デバイスのフィンガープリント機能と、行動バイオメトリクス、ネットワークの評判、アプリのアクティビティなどの他のデータ ポイントを組み合わせて、高度なタイプの詐欺から完全に保護することです。これはまさに、Transmit Security Detection and Response が構築されている目的です。

検出と対応を活用して不正検出を改善する方法を直接学ぶには、当社の攻撃シミュレーターをご覧ください。これにより、回避特性を持つ自動化された攻撃が当社のプラットフォームでどのように検出されるかをテストできます。

あるいは、企業が検出と対応によって達成できる成果について詳しくは、当社のサービスを活用して、3 つの従来のベンダーを合わせた数よりも 10 倍多くの不正行為を検出し、不正行為の削減とベンダーの統合によって 1,300% の投資収益率を達成した大手銀行のケース スタディをお読みください。